随着4GTD-LTE技术的快速发展,移动通信系统逐渐步入4G时代。由于4G网络带宽的提高,4G宽带移动网络的可用性大大提升,但同时安全性也大大降低,如何保障宽带移动通信系统的信息安全,是亟需解决的关键问题。通过在宽带移动通信系统中增加安全防护设备的方式可以有效解决宽带移动通信系统的信息安全问题。针对“门卫方式”和“调用方式”两大类安全防护方式进行了论述和比较分析,并给出了宽带移动通信环境下如何选择安全防护技术的建议。

随着TD-LTE技术的快速发展,移动通信领域逐步进入4G时代,4G移动通信系统具有“高带宽”、“IP化”等一系列特点,可以为用户提供话音、短信、数据、视频等多种通信业务,极大地提高了用户的使用体验,但是随之而来的信息安全问题也不可忽视,本文分析了安全防护设备技术在宽带移动通信系统中的作用,对比了“门卫方式”和“调用方式”两种安全防护设备方案的优缺点,以期为宽带移动通信系统的安全防护设计提供参考。

1

宽带移动通信系统概述

宽带移动通信系统主要为移动用户提供无线宽带业务服务,满足机动用户的宽带移动通信保障需要。宽带移动通信系统可作为中继手段,与光缆、卫星和短波相结合,实现骨干信息网固定网络的机动延伸,满足机动网系和用户对固定网的中远程接入需要,并提供话音、短信、视频、数据等业务,既能满足无线视频和数据的接入,还可对敏感目标和重要场所进行监控,便于发现可疑目标,从而充分确保重要设施的安全。

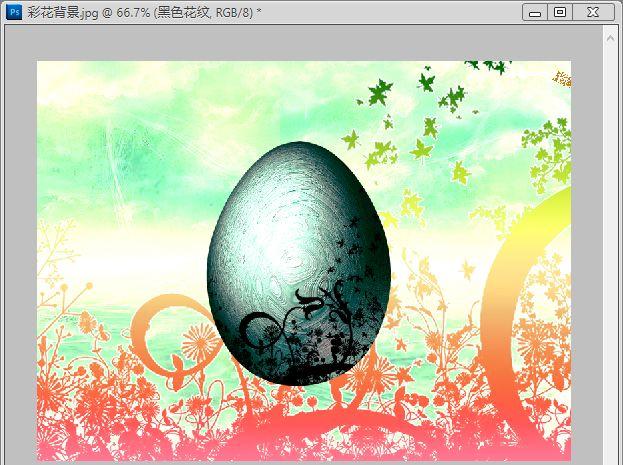

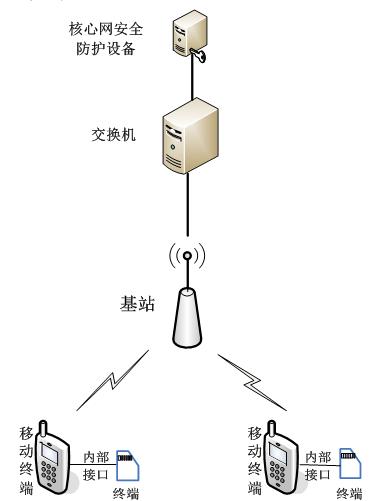

LTE网络结构相对于2G/3G网络在网络架构和技术理念上有很大的不同,网络具有扁平化结构,并且采用了全IP化架构,如图1所示。

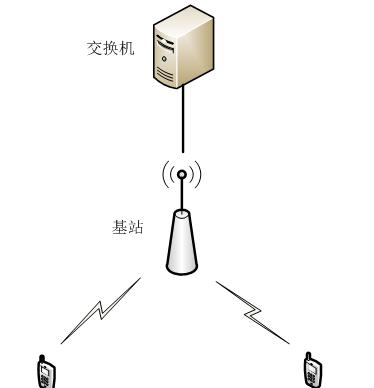

图1 LTE网络结构图目前宽带移动通信系统发展到第四代移动通信系统,TD-LTE 4G宽带移动通信系统具有100Mbps的峰值数据下载能力,是具有高数据率、低延时和基于全分组特点的移动通信系统。TD-LTE是TDD版本的LTE技术,是我国拥有核心自主知识产权的国际标准,具有高效的频谱利用率,更适合承载数据业务,具有更小的传输时延和更高的速率。4GLTE宽带移动通信系统具有以下特点:(1)实现灵活的频谱带宽配置,支持1.25~20Mhz的可变带宽;(2)在速率方面,实现下行峰值速率100Mbps,上行峰值速率50Mbps;(3)提高小区边缘传输速率,改善用户在小区边缘的业务体验,增强无线覆盖性能;(4)支持增强型的多媒体广播和组播业务;(5)降低建网成本,实现低成本演进;(6)取消电路交换域,采用基于全分组的包交换,话音业务由VoIP实现;(7)实现与3G和其它通信系统的共存。为了便于描述,本文将宽带移动通信系统拓扑图进行简化,主要涉及到移动终端、基站和核心网交换机,如图2所示。

图2 宽带移动通信系统拓扑图

2

宽带移动通信系统面临的安全威胁

当前国内的宽带移动通信系统一般是基于TD-LTE技术体制的4G移动通信系统,与过去的移动通信系统相比,具有上节描述的多种优势,但同时也面临相应的安全威胁,主要在以下几个方面。

(1)通信网络IP化,敏感信息容易被“窃取”通信网络IP化,带来了标准化、易扩展的好处,但与过去协议专用化的电路域交换移动通信系统相比,由于网络通用化而面临容易受攻击的风险。尤其在核心网,基于IP体制的交换机(定制的具有协议解析、数据收发等多项功能的核心网通信设备)可能面临来自系统外部和内部的入侵、假冒、重放、信息篡改/截取、病毒、木马、恶意软件等多种安全威胁。一旦核心网处的交换机失控,整个核心网的用户信息将处于失控状态,并且很可能波及与其互连互通的其它核心网节点。(2)大量业务空口传输,信息容易被“截获”宽带移动通信系统大量数据通过LTE空口传输,攻击方如果将“伪基站”等间谍设备部署在一定的区域内,通过无线截获手段就可以窃听相关传输信息。(3)移动终端便携性强,容易被“劫持”宽带移动通信系统的移动终端具有极大的便携性,因此会增加被盗窃、非法使用的风险,攻击方可以利用蓝牙、NFC等近距离点对点传输技术将移动终端存储的信息非法获取。(4)移动用户可能被“定位”宽带移动通信系统中的移动终端一般都具有定位功能,如果定位信息没有经过安全防护设备、认证等系统防护处理,移动终端很容易被定位,给用户带来很大危险。(5)e-NodeB易被“攻击”在TD-LTE系统中,由于e-NodeB(基站)处于一个开放的环境,攻击者如果成功突破e-NodeB,就可以继续攻击用户设备(UE)、移动管理实体(MME)及服务网关(S-GW)。另外,攻击者如果对没有进行完整性保护或未加密的系统信令进行操作、破坏或攻击,也会直接威胁整个TD-LTE宽带移动网络的安全性。此外,在切换过程中,系统信令或用户数据如果没有进行安全性保护,那么一旦泄露,可能导致UE与e-NodeB之间的认证威胁、篡改、伪造、重放等攻击。综上所述,TD-LTE网络具有很大风险,网络的安全性研究迫在眉睫。

3

安全防护在宽带移动通信系统中的作用

针对上诉风险,通过增加安全防护设备,可以为宽带移动通信系统提供安全保密服务,对各种业务信息、管理信息提供机密性、完整性、可认证性、抗重放等安全防护服务,从而有效保护用户信息,有效抵御“窃取”、“截获”、“劫持”、“定位”、“篡改”、“伪造”和“重放”等恶意攻击。

为了达到上述安全防护服务的目的,在具体实现方面,根据使用场景的不同,可以采用“门卫式”和“调用式”两种安全防护方案,两种方案各有优劣,下文对其进行详细分析。

4

两种安全防护设备方案及其对比

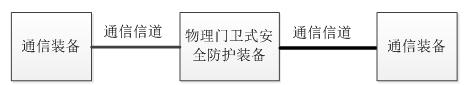

4.1 “门卫式”安全防护方案“门卫式”安全防护方案是指安全防护设备串接在通信设备与信道之间,对通信设备发出的所有信息,包括业务、信令等进行筛选后提供机密性、完整性、可认证性和抗重放性等信息防护。“门卫式”安全防护方案分为物理门卫式和逻辑门卫式两种。4.1.1 物理门卫式“物理门卫式”安全防护方案一般适用于核心网独立式设备,安全防护设备串接在通信设备之间,其典型配置如图3所示。

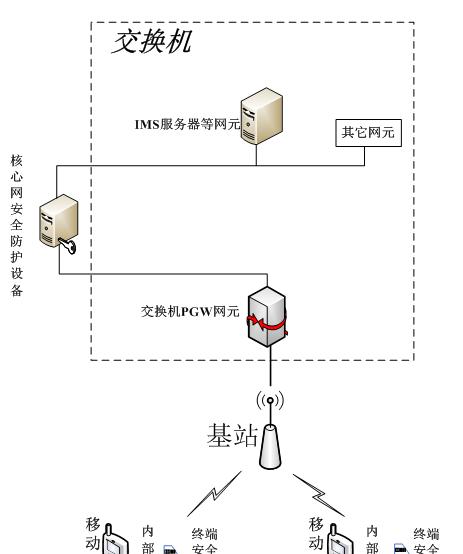

图3 物理门卫式典型配置示意图采用“物理门卫式”方案的安全防护设备对经过的各种信息进行主动筛选,对需要安全防护的信息进行保护;对不需要安全防护的信息作透传处理。在宽带移动通信系统中,若采用“物理门卫式”安全防护方案,核心网安全防护设备主要配置在交换机处,串接在交换机PGW与IMS服务器等网元之间工作。安全防护设备对标准TCP/IP协议栈进行改造,解析IP数据报文,对标准的IP应用协议如ARP、DHCP、IGMP等进行透传,对基于IP的业务数据进行安全防护,以满足系统对话音、短信、视频、分组数据业务安全防护的需求。如图4所示。

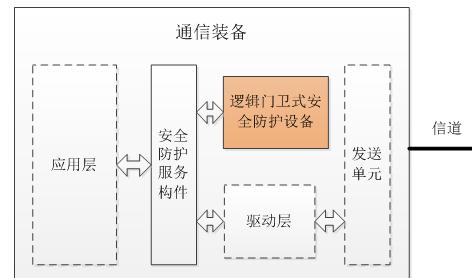

图4 核心网物理门卫式配置示意图安全防护设备串接在通信系统不同网元之间,信息流必须经过安全防护设备,一般是在IP层进行处理,安全防护处于一种主动防御状态。采用上述“物理门卫式”安全防护方案可保证信息不被旁路,保障信息对外传输过程中均为安全状态,从而提高系统安全性。4.1.2 逻辑门卫式“逻辑门卫式”安全防护方案适用于终端嵌入式设备,需要在宿主设备中嵌入安全防护服务构件,其典型配置如图5所示。

图5 逻辑门卫式典型配置示意图安全防护服务构件作为专用软件,安装于宿主设备操作系统内核,位于应用层与驱动层之间。各种业务、信令信息必须由安全防护服务构件处理后才发出。安全防护服务构件对经过的各种信息进行筛选,针对需要保护的信息调用安全防护设备进行保护,不需安全防护的信息直接透传。在宽带移动通信系统中,配置在终端的安全防护设备可采用“逻辑门卫式”方案,嵌入移动终端,其连接关系如图6所示。

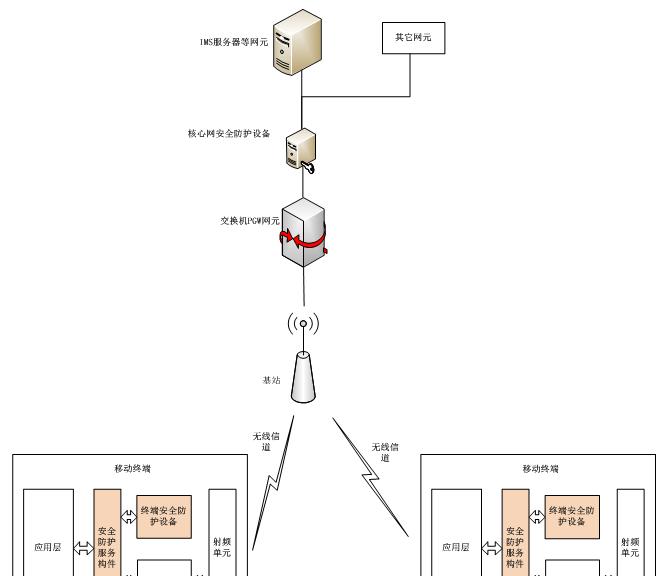

图6 终端逻辑门卫式配置示意图采用“逻辑门卫式”方案,需要各型移动终端支持在操作系统嵌入安全防护服务构件。安全防护服务构件与终端安全防护设备实体共同组成“门卫”,保证明文信息在移动终端内部仅出现在应用侧(用户侧)。4.2 “调用式”安全防护方案除了“门卫式”方案外,还有“调用式”安全防护方案。“调用式”方案是指安全防护设备需由通信设备调用,方能实现安全防护功能。“调用式”安全防护方案对独立式和嵌入式设备均适用。若宽带移动通信系统采用“调用式”安全防护方案,则核心网安全防护设备、终端安全防护设备与通信设备的连接方式如图7所示。

图7 宽带移动通信系统调用式配置示意图安全防护设备与通信设备是一种并联关系,由通信设备来调用安全防护设备进行相关的信息安全保护,一般是在应用层对TCP或UDP数据包净荷进行安全保护。“调用式”安全防护方案仅能够保证在通信设备正确调用安全防护设备时实现信息的安全性,在系统被入侵、破坏后不能保证安全防护是否被旁路,安全性依赖通信系统。使用“调用式”方案时,无法对系统安全提供全面的保护。

5

两种安全防护方案对比

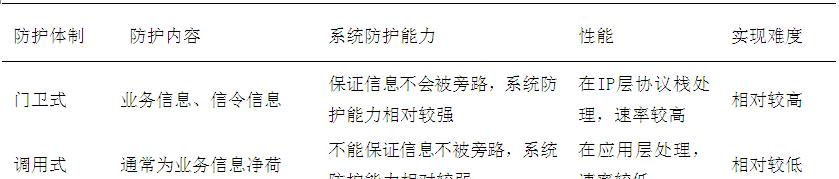

“门卫式”和“调用式”安全防护方案在安全防护内容、系统防护能力和实现难度等方面均有较大的差别。具体对比如表1所示。

表1 两种方案对比表

“门卫式”安全防护方案的安全性不依赖于宿主通信系统,信息不会被旁路,系统防护能力较高。但是一方面,“门卫式”方案需要在IP层修改协议栈,安全防护设备实现难度较大;另一方面,安全防护设备串接在通信设备不同网元之间,移动终端侧需要设计安全防护服务构件,对通信系统软硬件设计有较大影响,宿主设备实现难度较大。“调用式”安全防护方案的安全性依赖于宿主通信系统,信息有被旁路的风险,系统防护能力相对较弱。但是“调用式”安全防护方案只需在应用层实现协议解析即可,安全防护设备并接在通信系统交换机上,对通信系统的硬件设计影响较小,实现相对简单。综合来看,“门卫式”安全防护方案能够更好地满足宽带移动通信系统网络IP化、高带宽、高速率通信业务的安全防护需求,防止攻击方通过截获空口传输信息的手段知悉系统内部信息,降低移动终端被劫持而造成信息泄露的风险,避免移动用户被定位带来的危险。

6

结 语

在宽带移动通信系统中采用安全防护技术可以有效提高系统的安全性。对比“门卫方式”和“调用方式”两种安全防护解决方案,“门卫方式”的安全防护方案相对更加安全,但是安全防护设备与通信系统的耦合度也相应地提高了,实现难度相对较大。在实际使用中,建议结合具体应用场景和用户需求进行选择,对于安全性要求较高的通信系统优先选择“门卫方式”安全防护设备方案。

余 伟(1982—),男,硕士,高级工程师,主要研究方向为移动网络安全保密技术;

单 莉(1985—),女,硕士,工程师,主要研究方向为信息安全技术;

邓 成(1985—),男,硕士,工程师,主要研究方向为嵌入式设备安全保密技术;

胡 鑫(1983—),男,硕士,工程师,主要研究方向为无线移动通信网络技术;

刘绍凯(1986—),男,硕士,工程师,主要研究方向为嵌入式系统应用。

网络流量管理系统中队列管理器的设计与实现

云安全的三宗罪深度伪造技术的法律挑战及应对一种面向敏感身份的安全认证方案网络空间武器化的发展态势及影响深度伪造对国家安全的挑战及应对